D2

Администратор

- Регистрация

- 19 Фев 2025

- Сообщения

- 4,380

- Реакции

- 0

Привет юный сплойт-писатель! Сегодня в этой статье я расскажу тебе о том, что такое боевой эксплойт. Что это такое? и с чем его едят?

Что такое фулл-сплойт?

Возможно ты уже где-то слышал такое словосочетание, как "боевой эксплойт". Например в ксакепе, можно было часто увидеть ... Или читая англоязычную литерату можно встретить такое словосочетание, как "weaponized exploit" или что-то в этом духе, но так до конца и не понял смысл этого словосочетания.

Так вот мой юнный друг...

Боевой эксплойт - это эксплойт, который с вероятностью стремящийся к 100%, что он отработает на таргете. Его ещё называют "full functionality" - эксплойт с полной функциональностью. Кому, как удобнее называть. Ну, а в народе его называют фулл-сплойтом или фулл-эксплойт.

Сейчас я говорю не про 0day эксплойт, а именно про фулл сплойт.

Поясню чуть более детально... На примере BlueKeep (CVE-2019-0708).

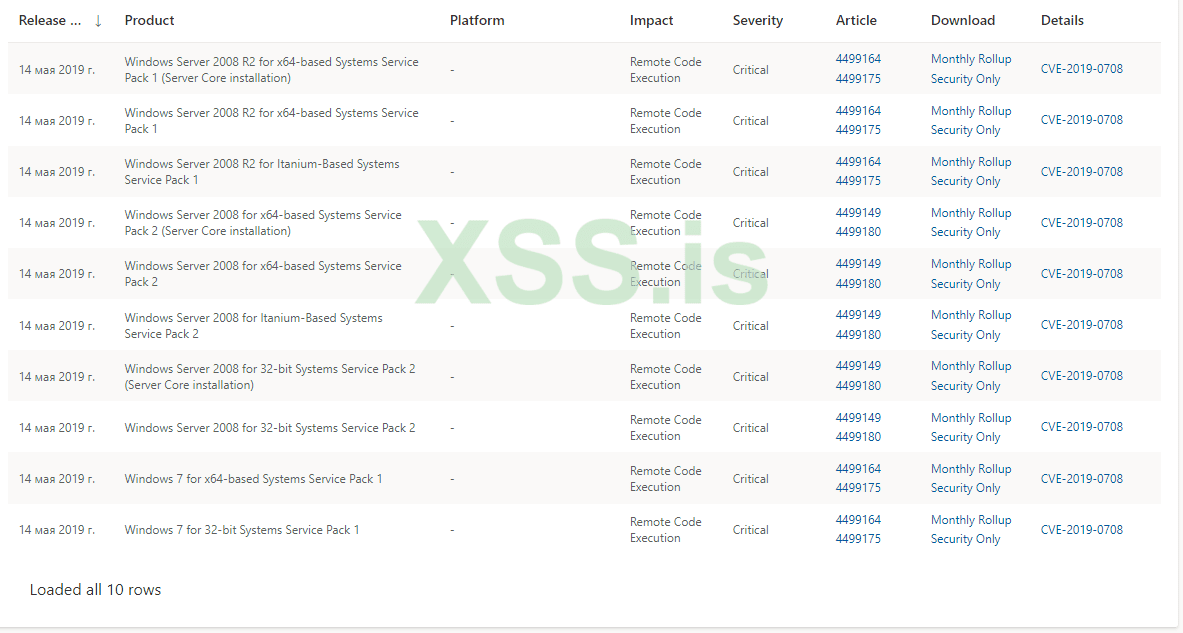

Если посмотреть на данный скриншот, видно что данная уязвимость присутствует в нескольких версиях ОС. Исходя из этого следует, если мы адаптируем эксплойт под все версии ОС, где присутствует данная уязвимость и если сплойт будет обходить все механизмы безопасности, то тогда этот эксплойт можно назвать фулл-сплойтом. А теперь представь, что он еще и 0дей, тогда он будет нести максимальный импакт в 100%.

Если тебе стало интересно как выглядит фулл-сплойт под капотом? Нет проблем, далеко ходить не надо.

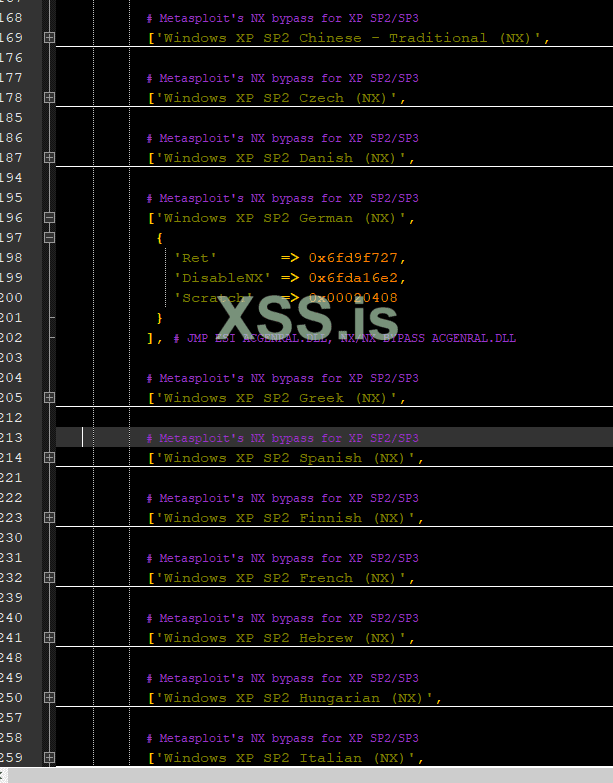

Достаточно заглянуть в модуль метасплойта ms08_067_netapi.rb

В этом эксплойте добавлена поддержка для 72 версий ОС. Только представь КАРЛ!! 72 ОС!!! И то, вариация для Windows Vista не добавлена, наверно из-за проблем с ASLR или из-за лени девелоперов)).

Если тебе стало еще интересней? То тогда смело отправляйся на exploit-db.com в раздел локальных эксплойтов под Linux.

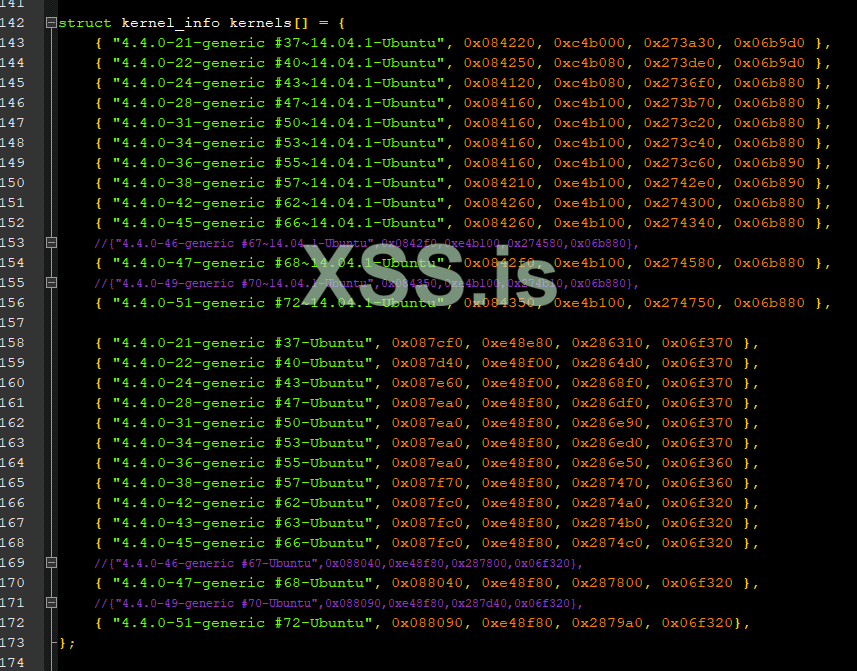

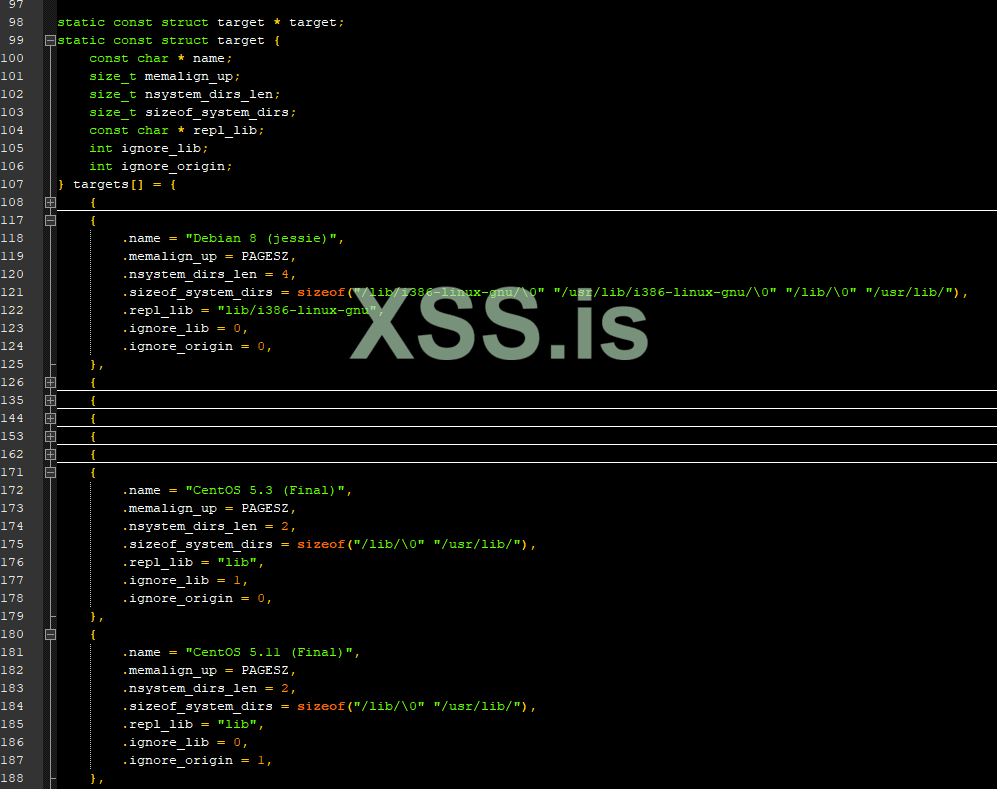

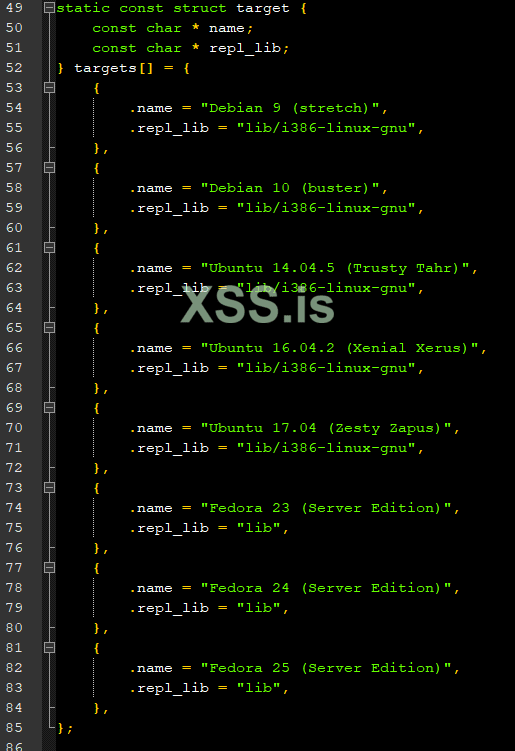

Там ты будешь лицезреть что-то подобное, состоящие из таких вот структур. Соль, в том что создается структура, выделяется что-то общие и перечисляются различия: ОС, версия, адреса памяти. На exploit-db.com можно так же встретить попытки реализации фулл-сплойта, под обычные программы, вроде читалки. Эту читалку просто тестировали на разных ОС и записывали адреса памяти опять же в структуру подобного типа. Кроме читалки, можно встретить фулл-сплойт под браузер Internet Explorer. Так же можно создать структуру подобного типа, где будут перечисляться боевые нагрузки для эксплойта вроде reverse shell, bind shell, download and execution... Всё зависит от фантазии, на сколько многофункциональным будет твой эксплойт.

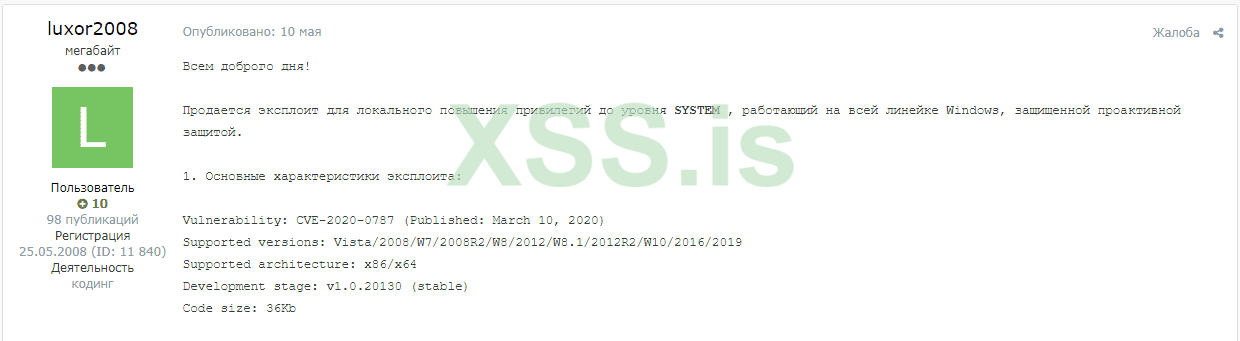

Фулл-сплойты можно так же встретить и на форумах в разделе купли\продажи...

Это не реклама, это чисто пример фулл-сплойта!!

Как рождаются приватные сплойты

Как ты думаешь сколько стоят эксплойты опубликованные на exploit-db.com ? Ноль? А вот и не угадал, по оценке диванных аналитиков каждый эксплойт стоит примерно от 5 до 15 баксов. Сейчас многие из вас скажут, да как так... они же бесплатные, сейчас накачаю и пойду продавать. Нет, это так не работает. Да они бесплатные, но цена тут складывается из учета импакта которые они в себе несут.

В большинстве случае в эксплойтах встроена защита от скрипт-кидди, или эксплойт и вовсе не стабильный, а при запуске он вызывает BSoD или kernel panic. Одним словом крешит ПО. Так же эта цена обусловлена тем, что вышел апдейт и уязвимых машин в интернете практически нет. Если понаблюдать, то можно заметить, что там публикуются и свежие эксплойты, но это не совсем эксплойты, и если уж говорить более точно это PoC'и, которые всего навсего крешат систему. Поки от Google Project Zero и других секурити ресёрчеров. Но среди этого хлама бывает можно найти и рабочие эксплойты.

Представь себе такую картину.

Кул-хацкер проник в сеть организации, просканировал сеть, выявил множества уязвимых машин, после чего он решил проэксплуатировать одну из уязвимостей, например повысить свои привилегии на сервере до администратора. Но вот не задача, публичный сплойт который он скачал с github оказался не рабочим, тогда кул-хацкер решил поискать другие эксплойты для другой уязвимости. Нашел, решил попробовать, но вот опять не задача, это сплойт адаптирован для одной ОС, а не для нескольких..

Подумал, подумал кул-хацкер и решил допилить этот эксплойт. День сидел два сидел, но так у него и не получилось, на то он и кул-хацкер!!! В итоге психанул и пошел на форум писать объявление куплю сплойт для повышения привилегий.

Понятное дело будь на его месте тру-хакер, он бы конечно допилил бы этот эксплойт и почистил бы себе кобольт и написал бы малварь. И вообще никто ему не нужен, потому что сам себе APT'ист))))

Как ты уже догадался зарабатывать можно допиливая публичные эксплойты и адаптируя их под несколько ОС. Превращая паблик сплойт в фулл-сплойт. Лучше всего пилить LPE-сплойты, с ними проще чем с RCE.

Заключение

В качестве закрепления материала, так сказать на практике, предлагаю тебе написать тренировочный фулл. А в качестве цели предлагаю выбрать тебе MS08-067))) Да именно его! Это будет боевым крещением. Во первых уязвимость простая, во вторых есть где слизать, подсмотреть. Ведь это первый фулл-сплойт. Ну и в третьих, хоть сейчас и 2021 год, но по статистике, этой ОС до сих пор пользуются. Еще один аргумент в пользу того, чтобы написать именно этот эксплойт, это то, что в старом курсе от Offensive-Security, Advanced Exploit-Development предлагалось написать именно этот эксплойт. Плюс ко всему этому, все кто начинает писать фуллы начинают именно с этой уязвимости, ну по большому счету пишут именно этот эксплойт. Еще могу сказать, что даже этот фулл можно продать, при условии, что он будет круче, чем модуль из метасплойта, баксов эдак за 30$))

Вот таким вот не хитрым способом можно зарабатывать напаблик эксплойтах фулл-сплойтах. Особенно это актуально для новичков.

Специально для xss.is

weaver (c)

Что такое фулл-сплойт?

Возможно ты уже где-то слышал такое словосочетание, как "боевой эксплойт". Например в ксакепе, можно было часто увидеть ... Или читая англоязычную литерату можно встретить такое словосочетание, как "weaponized exploit" или что-то в этом духе, но так до конца и не понял смысл этого словосочетания.

Так вот мой юнный друг...

Боевой эксплойт - это эксплойт, который с вероятностью стремящийся к 100%, что он отработает на таргете. Его ещё называют "full functionality" - эксплойт с полной функциональностью. Кому, как удобнее называть. Ну, а в народе его называют фулл-сплойтом или фулл-эксплойт.

Сейчас я говорю не про 0day эксплойт, а именно про фулл сплойт.

Поясню чуть более детально... На примере BlueKeep (CVE-2019-0708).

Если посмотреть на данный скриншот, видно что данная уязвимость присутствует в нескольких версиях ОС. Исходя из этого следует, если мы адаптируем эксплойт под все версии ОС, где присутствует данная уязвимость и если сплойт будет обходить все механизмы безопасности, то тогда этот эксплойт можно назвать фулл-сплойтом. А теперь представь, что он еще и 0дей, тогда он будет нести максимальный импакт в 100%.

Если тебе стало интересно как выглядит фулл-сплойт под капотом? Нет проблем, далеко ходить не надо.

Достаточно заглянуть в модуль метасплойта ms08_067_netapi.rb

В этом эксплойте добавлена поддержка для 72 версий ОС. Только представь КАРЛ!! 72 ОС!!! И то, вариация для Windows Vista не добавлена, наверно из-за проблем с ASLR или из-за лени девелоперов)).

Если тебе стало еще интересней? То тогда смело отправляйся на exploit-db.com в раздел локальных эксплойтов под Linux.

Там ты будешь лицезреть что-то подобное, состоящие из таких вот структур. Соль, в том что создается структура, выделяется что-то общие и перечисляются различия: ОС, версия, адреса памяти. На exploit-db.com можно так же встретить попытки реализации фулл-сплойта, под обычные программы, вроде читалки. Эту читалку просто тестировали на разных ОС и записывали адреса памяти опять же в структуру подобного типа. Кроме читалки, можно встретить фулл-сплойт под браузер Internet Explorer. Так же можно создать структуру подобного типа, где будут перечисляться боевые нагрузки для эксплойта вроде reverse shell, bind shell, download and execution... Всё зависит от фантазии, на сколько многофункциональным будет твой эксплойт.

Фулл-сплойты можно так же встретить и на форумах в разделе купли\продажи...

Это не реклама, это чисто пример фулл-сплойта!!

Как рождаются приватные сплойты

Как ты думаешь сколько стоят эксплойты опубликованные на exploit-db.com ? Ноль? А вот и не угадал, по оценке диванных аналитиков каждый эксплойт стоит примерно от 5 до 15 баксов. Сейчас многие из вас скажут, да как так... они же бесплатные, сейчас накачаю и пойду продавать. Нет, это так не работает. Да они бесплатные, но цена тут складывается из учета импакта которые они в себе несут.

В большинстве случае в эксплойтах встроена защита от скрипт-кидди, или эксплойт и вовсе не стабильный, а при запуске он вызывает BSoD или kernel panic. Одним словом крешит ПО. Так же эта цена обусловлена тем, что вышел апдейт и уязвимых машин в интернете практически нет. Если понаблюдать, то можно заметить, что там публикуются и свежие эксплойты, но это не совсем эксплойты, и если уж говорить более точно это PoC'и, которые всего навсего крешат систему. Поки от Google Project Zero и других секурити ресёрчеров. Но среди этого хлама бывает можно найти и рабочие эксплойты.

Представь себе такую картину.

Кул-хацкер проник в сеть организации, просканировал сеть, выявил множества уязвимых машин, после чего он решил проэксплуатировать одну из уязвимостей, например повысить свои привилегии на сервере до администратора. Но вот не задача, публичный сплойт который он скачал с github оказался не рабочим, тогда кул-хацкер решил поискать другие эксплойты для другой уязвимости. Нашел, решил попробовать, но вот опять не задача, это сплойт адаптирован для одной ОС, а не для нескольких..

Подумал, подумал кул-хацкер и решил допилить этот эксплойт. День сидел два сидел, но так у него и не получилось, на то он и кул-хацкер!!! В итоге психанул и пошел на форум писать объявление куплю сплойт для повышения привилегий.

Понятное дело будь на его месте тру-хакер, он бы конечно допилил бы этот эксплойт и почистил бы себе кобольт и написал бы малварь. И вообще никто ему не нужен, потому что сам себе APT'ист))))

Как ты уже догадался зарабатывать можно допиливая публичные эксплойты и адаптируя их под несколько ОС. Превращая паблик сплойт в фулл-сплойт. Лучше всего пилить LPE-сплойты, с ними проще чем с RCE.

Заключение

В качестве закрепления материала, так сказать на практике, предлагаю тебе написать тренировочный фулл. А в качестве цели предлагаю выбрать тебе MS08-067))) Да именно его! Это будет боевым крещением. Во первых уязвимость простая, во вторых есть где слизать, подсмотреть. Ведь это первый фулл-сплойт. Ну и в третьих, хоть сейчас и 2021 год, но по статистике, этой ОС до сих пор пользуются. Еще один аргумент в пользу того, чтобы написать именно этот эксплойт, это то, что в старом курсе от Offensive-Security, Advanced Exploit-Development предлагалось написать именно этот эксплойт. Плюс ко всему этому, все кто начинает писать фуллы начинают именно с этой уязвимости, ну по большому счету пишут именно этот эксплойт. Еще могу сказать, что даже этот фулл можно продать, при условии, что он будет круче, чем модуль из метасплойта, баксов эдак за 30$))

Вот таким вот не хитрым способом можно зарабатывать на

Специально для xss.is

weaver (c)