D2

Администратор

- Регистрация

- 19 Фев 2025

- Сообщения

- 4,380

- Реакции

- 0

Речь пойдет об исполнение ссылки при открытие телеграфф без ведома пользователя

Нам понадобится

Сам телеграфф - telegraph[.]ph

И в пример возьмем айпилоггер - iplogger[.]org

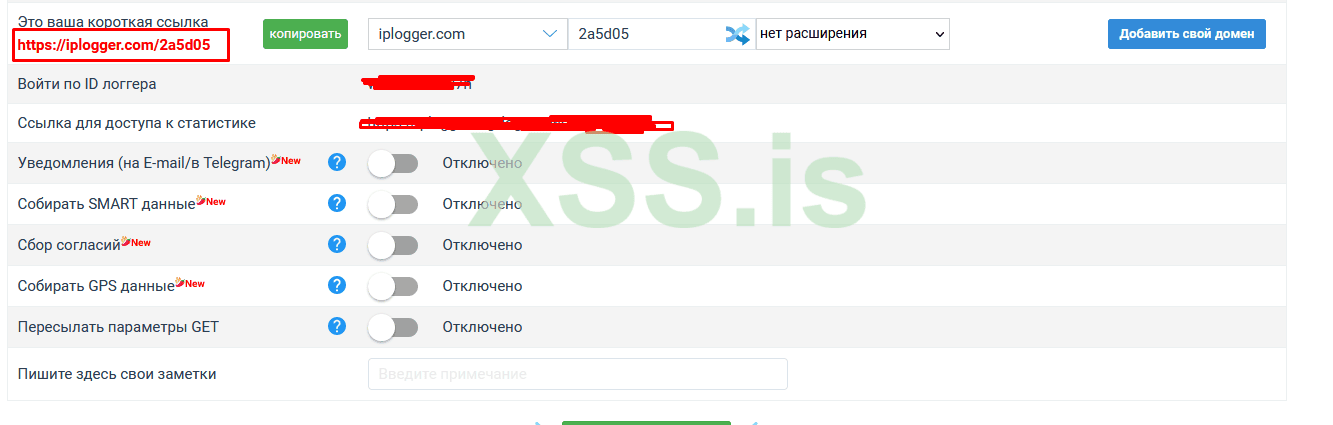

Создаем сам логгер

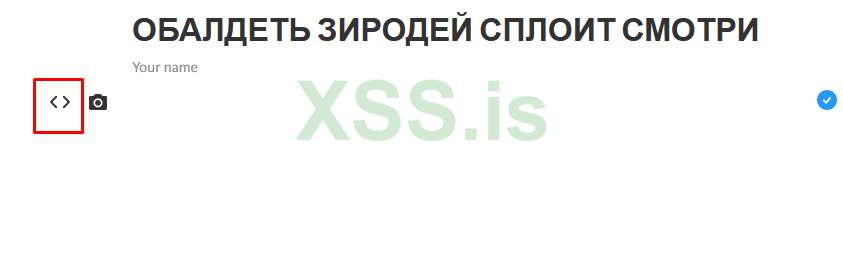

Переходим в телеграфф и создаем статью на которую кликнет жертва, тут уже применяйте СИ и нажимаем на вот эту кнопку

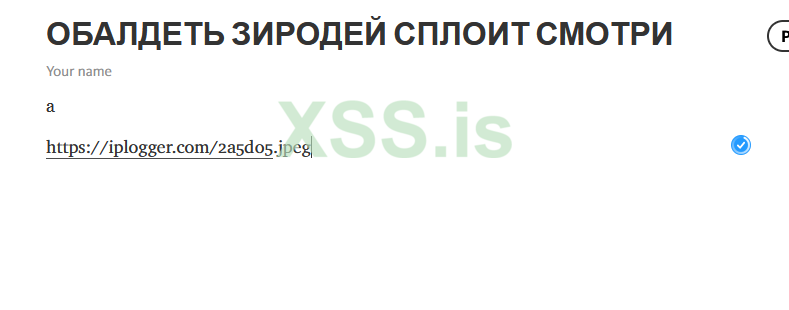

Далее вставляем наш логгер и на конце добавляем .jpeg или другое подобное расширение

Самой ссылки не будет, видно будет лишь квадратик

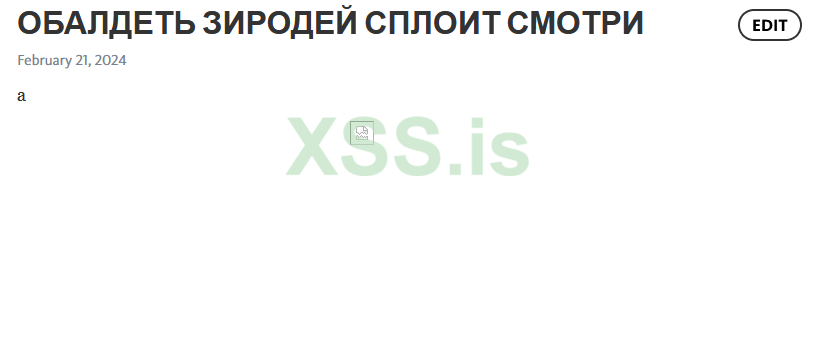

Теперь при открытие телеграффа, ссылка будет считаться как медиафайл и исполнятся обязательным путем для попытки его отображения

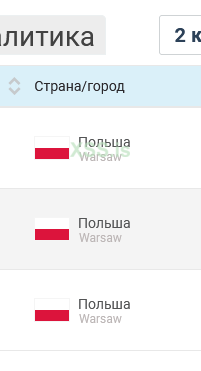

После открытия мы можем увидеть, что в панели айпилоггера появились юзеры

Таким же путем можно вставить абсолютно, что угодно, применяя абстракцию фантазии, вплоть до зараженных ссылок и т.д.

Но также телеграфф таит еще больше опасности, ведь с помощью него можно делать не простой ридерект

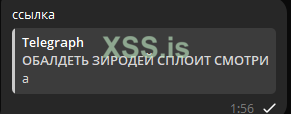

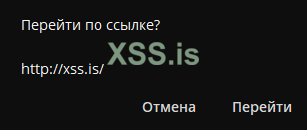

При добавление ридеректа в слове на ссылку, если добавить телеграфф, то телеграмм будет считать его доверенным источником и перекинет человека без каких-либо предупреждений сразу же на сайт

p.s. плашку можно убрать, оставил для наглядности

Но если мы вставим в форматирование услоной xss[.]is

То выйдет предупреждение

Таким путем можно сделать достаточно подлые вещи

Приведу пример ниже

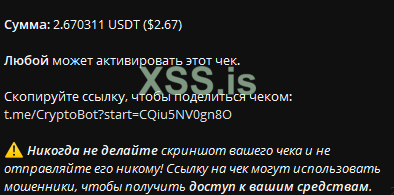

Возьмем за основу ссылку от cryptobot

Для передачи валюты он использует ссылку, после открытия которой происходит пополнение

Сюда как не сложно догадаться можно вставить телеграфф ридерект с ссылкой по вашему желанию.

Нам понадобится

Сам телеграфф - telegraph[.]ph

И в пример возьмем айпилоггер - iplogger[.]org

Создаем сам логгер

Переходим в телеграфф и создаем статью на которую кликнет жертва, тут уже применяйте СИ и нажимаем на вот эту кнопку

Далее вставляем наш логгер и на конце добавляем .jpeg или другое подобное расширение

Самой ссылки не будет, видно будет лишь квадратик

Теперь при открытие телеграффа, ссылка будет считаться как медиафайл и исполнятся обязательным путем для попытки его отображения

После открытия мы можем увидеть, что в панели айпилоггера появились юзеры

Таким же путем можно вставить абсолютно, что угодно, применяя абстракцию фантазии, вплоть до зараженных ссылок и т.д.

Но также телеграфф таит еще больше опасности, ведь с помощью него можно делать не простой ридерект

При добавление ридеректа в слове на ссылку, если добавить телеграфф, то телеграмм будет считать его доверенным источником и перекинет человека без каких-либо предупреждений сразу же на сайт

p.s. плашку можно убрать, оставил для наглядности

Но если мы вставим в форматирование услоной xss[.]is

То выйдет предупреждение

Таким путем можно сделать достаточно подлые вещи

Приведу пример ниже

Возьмем за основу ссылку от cryptobot

Для передачи валюты он использует ссылку, после открытия которой происходит пополнение

Сюда как не сложно догадаться можно вставить телеграфф ридерект с ссылкой по вашему желанию.